W zasadzie każdy może być urzędem certyfikacji, ale w praktyce wymagany jest bardzo duży stopień wiarygodności (zaufanie, znowu!). Rolę tę mogą przejąć duże, znane i dobrze założone firmy o reputacji firmy zajmującej się bezpieczeństwem (na przykład banki i inne instytucje finansowe), podobnie jak urzędy pocztowe i firmy telekomunikacyjne. Niektóre duże firmy początkowo utworzyły własne urzędy certyfikacji, ale odnotowano tendencję do „wydzielania” urzędów certyfikacji joint venture, które działają pod aurą godną zaufania rodziców. Organy rządowe lub quasi-rządowe (ocena jest subiektywna) również mogą być zaangażowane w certyfikację.

Czasami termin zaufana strona trzecia jest używany jako synonim urzędu certyfikacji. To chyba nie jest dobry pomysł, ponieważ może łączyć ideę uwierzytelnienia czyjejś dobrej wiary i tożsamości z pojęciem dostępu do klucza lub depozytu klucza, co wiąże się z potrzebą walki z przestępczością i wspierania bezpieczeństwa państwa. Rządy, zwłaszcza Stany Zjednoczone i, w mniejszym stopniu, Wielka Brytania, próbują ograniczyć stosowanie silnego szyfrowania do działań, które określają jako uzasadnione. Zdają sobie jednak sprawę, że może to nie być całkowicie wykonalne. Zamiast tego próbują przekonać swoich obywateli, że każdy, kto używa silnych metod szyfrowania, musi przekazać klucz odszyfrowujący zaufanej stronie trzeciej, która w odpowiednich nakazach, przedstawi go władzom. Rządy i inne oficjalne organy skłaniają się do faworyzowania podejścia zaufanej strony trzeciej i/lub urzędu certyfikacji. Niepokoi to niektórych ludzi, którzy widzą w tym potencjalną drogę do wyzysku przez niekoniecznie łagodne państwo. Maher uważa, że takie „podejścia licencyjne, które jawnie ograniczają wolność otwartych rynków” będą destrukcyjne. Lomas i Crispo ostrzegają, że: „… ważne jest, aby pamiętać, że„ zaufane ”i„ godne zaufania ”to nie to samo”. Ale jeśli mamy usunąć oficjalnie sankcjonowaną stronę trzecią, jak mamy być w stanie wygenerować niezbędny poziom zaufania między stronami transakcji? Jedną z opcji jest wykorzystanie sieci zaufania, zdecentralizowanej sieci, polegającej na uwierzytelnianiu innych przez same strony handlowe .

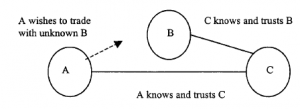

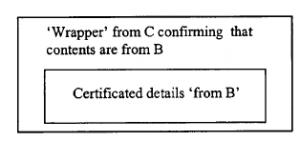

Załóżmy, że chce handlować z B, ale nic nie wie o B. W szczególności A nie wie, czy można ufać, że cyfrowo poświadczona wiadomość od B jest niepodważalna, czy nawet faktycznie od B. Na szczęście A zna C i C, poprzez osobiste kontakty z B może ręczyć za ważność certyfikatów B. (Być może C już wcześniej fizycznie odwiedzał witrynę B i uzyskał dostęp do informacji klucza publicznego B w gwarantowany sposób.) Możliwe jest wówczas, że deklarowane szczegóły B zostaną umieszczone w opakowaniu z C, przy użyciu standardowego na przykład haszowanie szyfrowania, aby A wiedział, że otrzymuje ważne dane certyfikacyjne, których może bezpiecznie używać w handlu z B

W ten sposób sieć zaufania zawsze opiera się na zaufanym pośredniku, a nie na „wyższym autorytecie”. Eliminuje to biurokratyczne komplikacje hierarchicznego drzewa urzędów certyfikacji, a także pozwala odpocząć od wszelkich obaw dotyczących ich uczciwości w użyciu lub niewłaściwego użycia klucza (poważny problem dotyczący praw obywatelskich w niektórych krajach). Z drugiej strony są problemy skalowalności (a raczej jej braku) i możliwości złych praktyk w imieniu zaufanego partnera. Najczęściej stosowanym schematem opartym na sieciach zaufania jest Pretty Good Privacy (PGP)